군 전문가들은 “이지스함의 합동전술데이터 링크 시스템 소스코드가 해킹된 것은 특히 심각한 문제”라고 지적했다. 현대전에서는 각 군이 확보한 정보를 실시간으로 공유·통합·운용하는 네트워크 기술이 중시된다. 적의 공격에 기민하게 대응하고 목표물을 정밀 타격하기 위해서다.

지난달 북한군의 ‘목함지뢰’ 도발 당시 육군뿐 아니라 공군기지에서 F-15K 등 주요 전투기들이 출격했던 것도 이런 시스템 운용의 결과다. 양욱 국방안보포럼 선임연구위원은 “소스코드는 해당 시스템의 운영 방식을 알게 해주는 핵심 정보”라며 “악성코드를 심어 자신들이 원하는 대로 작전 조율을 방해할 수도 있다 ”고 말했다.

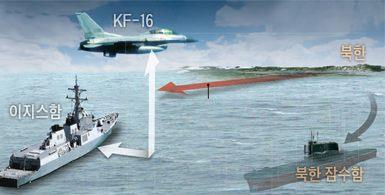

또 다른 군 관계자는 북한군 잠수함이나 고속단정이 우리 영토에 침투한 데 맞서 해군 이지스함과 공군 KF-16 등 주요 전투기가 출격했을 때를 예로 들었다. 그는 “이때 누가 어느 구역을 맡고 어떻게 공격할지 조율하는데, 그 내용을 적이 가로채 간다면 낭패를 볼 수밖에 없다”고 했다.

군의 C4I 성능 개량 관련 정보가 유출된 것도 큰 문제로 지적된다. C4I는 지휘(Command), 통제(Control), 통신(Communication), 컴퓨터(Computer), 정보(Intelligence)

의 영문 머리글자를 조합한 단어다. 각 군의 무기·전략·행정 등 각종 정보를 다루고 있기 때문에 규모가 방대하다. 방위사업청은 지난 5월 ‘해군 C4I 성능 개량 연구개발사업’을 발주하면서 사업비로 1472억원을 책정하기도 했다.

기무사가 해킹 세력의 IP(인터넷 프로토콜) 주소를 추적한 결과 중국에서 해킹이 이뤄진 것으로 파악됐다. 송 의원은 “해킹을 시도한 집단은 북한이거나 중국일 가능성이 매우 높다. 만약 북한이라면 당장 우리 군의 방위 체계에 위협이 될 수 있다”고 말했다.

실제로 북한군은 대남 공작을 담당하는 정찰총국 산하에 대규모 사이버전사 부대를 운용 중이다. 이들은 대부분 중국을 무대로 활동한다. 기무사에 따르면 우리 군과 주한미군에 대해 하루 평균 5000여 건의 해킹 시도가 벌어지고 있다고 한다.

기무사는 해당 업체에 대해 경고 조치하고 보안 시스템을 개선했다. 군 관계자도 “추가 피해가 발생하지 않도록 필요한 조치를 했다”고 했다